كيفية اختراق الموبايل بالباك تراك

أصبحت الهواتف المحمولة الفريسة الجديدة المختارة للقراصنة وغيرهم من الأفراد الشائعين، بمجرد اختراقها توفر هواتفنا وصولاً سهلاً إلى معلوماتنا الشخصية والمالية، مما يمنح المتسللين القدرة على بيع هذه المعلومات على شبكة الإنترنت المظلمة وسرقة معلوماتنا.

محتويات المقال

تطبيقات الاختراق على الاندرويد

- من أكثر الطرق تداول التي منها يتمكن الهاكر من اختراق الهاتف هي استخدام تطبيقات خطيرة مختصة للاختراق.

- لابد من توضيح إن تلك التطبيقات في الغالب ما تكون من برمجة الهاكرز الخاصة.

- حيث إن هؤلاء الاشخاص يقوموا فقط بتطويرها لكي يستخدموها لأنفسهم.

- بعض الهاكرز الآخرين قاموا بتطوير وتحديث تطبيقات يمكن استخدامها من طرف أي شخص.

- البعض من تلك التطبيقات تكون مدفوعة ولكن البعض الأخر يتم تقديمه بشكل مجاني.

- لكن لا يتم التصفح باستخدام التطبيقات المجانية لأنها غالبًا ما تكون مفخخة او ملغمة.

- من اهم التطبيقات المعروفة في هذا التخصص هو تطبيق يسمى Droidjack.

- من أهم مزايا هذا التطبيق هو كونه مدفوع.

- ولكن من الممكن أن الممكن أن يتم الحصول عليه بشكل مجاني من خلال تحميله من بعض المواقع.

شاهد ايضًا: اسم تحميل برنامج تنظيف الجهاز من الفيروسات وتسريعه

اختراق الاندرويد بتفصيل عن طريق برنامج Droidjack

من أكثر الأشياء التي يمكن بها هذا البرنامج هو التالي:

- الاستماع إلى المكالمات.

- من الممكن أن يتم إتمام مكالمة هاتفية من خلال هاتف الشخص المخترق.

- ومن الممكن أن يتم الاستماع إلى MicroPhone.

- من الممكن أن يتم التقاط الصور.

- بالتأكيد يتم اختراق كاميرا هاتف اندرويد والتحكم بها عن بعد.

- من الممكن أن يقوم الهاكر تحميل تسجيلات المكالمات والاستماع لها.

- قراءة المحادثات في أي تطبيق.

اختراق الاندرويد عن طريق Gmail

بالتأكيد قد يتمكن الهاكرز من اختراق هاتفك عن طريق استخدام الجيميل فقط، قد يتمكن الاختراق عندما يقوم أي شخص بشراء أي هاتف اندرويد او ايفون.

فإن أول خطوة يتم القيام بها هو ادخال حساب Gmail او حساب ايفون كي نتمكن من تحميل التطبيقات واستخدام هاتفنا.

في حالة قيامك بإدخال حساب Gmail فإن هذا الحساب قد يتم اختراقه في حالة لم تقم بحمايته من الهاكرز بشكل جيد.

ويمكن استخدام العديد من الطرق لاختراق الحساب المرتبط بالهاتف الخاص بك.

من الممكن التوصل إلى معلومات حساسة عنك والاطلاع على الصور والملفات من خلال استخدام الـ Gmail فقط.

كيف تقوم بحماية نفسك من الاختراق؟

- من الممكن أن تقوم بحماية حساب الجيميل من خلال وضع كلمة سر قوية.

- لابد الا يتم استخدام نفس الجيميل في أكثر من هاتف.

- من المهم إن يكون رقم الهاتف الذي قام الشخص بإدخاله في تفعيل الجيميل الخاص بك يجب ان يكون رقم خاص بالشخص.

- لابد أن يتم تجنب أي رسائل المشبوهة التي يتم إرساله في حساب الايميل الخاص بك.

- كن متشككًا بشأن الروابط والمرفقات، إذا لم تكن متأكدًا من المصدر فلا تستخدم الرابط أو تفتح المرفق.

- تأكد من أن بياناتك آمنة في حالة سرقة جهازك المحمول أو فقده.

- يمكنك إعداد جهازك يغلق نفسه بعد عدد محدد مسبقًا من محاولات تسجيل الدخول الفاشلة.

- قم بتنزيل التطبيقات فقط من مصادر موثوقة اكتسبت سمعة طيبة.

- تأكد من تحديث البرامج والتطبيقات بانتظام والتخلص من التطبيقات القديمة التي لا تستخدمها.

اختراق الأندرويد بالميتاسبلويت

- من الممكن أن يتم اختراق الهاتف بواسطة الميتاسبلويت عن طريق العديد من الهاكرز المحترفي.

- لكن لابد في البداية من التعرف على معنى كلمة الميتاسبلويت.

- الذي هو عبارة عن مجموعة من الطرق التي يستخدمها الهاكرز في فحص الانظمة وكشف الثغرات بها.

- مثلًا عندما يتمكن أحد الهاكرز من اكتشاف ثغرة.

- او طريقة معينة في اختراق شيء معين يقوم بالتبليغ عنه حتى تقوم الشركات الاخرى بفحص نظامها أو موقعها بالثغرة المكتشفة.

- حيث إن الميتاسبلويت هو عبارة عن مشروع من خلاله يتم الاهتمام بالأمن المعلوماتي من خلال التوصل إلى الثغرات الأمنية ويساعد في اختبارات الاختراق.

- لابد من التأكيد على أن أهم إنجازات هذا المشروع هو منصة ميتاسبلوت المفتوحة المصدر.

- التي لابد من توضيح أنها عبارة عن أداة يتمكن من خلالها الهاكر من فتح منفذ في الجهاز المستهدف بهدف اختراقه.

اختراق جهاز اندرويد عن طريق رقم الجوال

من الناحية التقنية قد يتم التمكن من اختراق واتس اب اندرويد من خلال رقم الهاتف.

حيث إن العديد من الطرق قد تتطلب خبرة عالية في هذا التخصص قد يتم استخدام تقنية SIM CARD CLONING.

للحصول على رقم هاتفك باستخدام رقم الهاتف في الحصول على حساب Gmail وبالتالي اختراق الاندرويد المرتبط بحساب الجيميل.

الطريقة الأولى:

من خلال استخدام الهندسة الاجتماعية قد يتمكن العديد من الهاكرز بمعرفة معلومات مهمة وخطيرة عنك.

حيث أنه من الممكن استخدام تلك المعلومات في سرقة معلومات حساباتك وبالتالي اختراقك.

لن يتطلب الأمر سوى اتصال هاتفي او دردشة عبر مواقع التواصل الاجتماعية.

يمكن للهاكرز اختراق الهاتف عن طريق الاتصال فقط باستخدام الهندسة الاجتماعية.

والتي يتم توضيحها بأنها عبارة عن العديد من التقنيات التي يتم استخدامها لجعل الناس يفصحوا عن أي بيانات قد تكون سرية للغاية.

تستخدم الهندسة الاجتماعية أحياناً ضمن احتيال الإنترنت.

الطريقة الثانية:

تعتبر تقنية SIM Card Cloning من التقنيات الخطيرة والمكلفة بشكل كبير.

في حالة قام الهكرز بتلقي مبلغ كبير من أحد الاشخاص الذين يرغبون باختراق هاتف اندرويد شخص معين.

بإمكانه ان يقوم بصناعة بطاقة SIM منسوخة من بطاقة الضحية وبالتالي التجسس على الاندرويد.

من خلال SIM Card Cloning، يتم استخدامها كمعرف فريد لجهازك.

حيث أنه من خلالها يتم إرسال واستقبال المكالمة الهاتفية والنصوص وغير ذلك الكثير.

من الممكن إن يتم استنساخ بطاقة SIM الخاصة بك.

شاهد ايضًا: طريقة إعادة ضبط المصنع للسامسونج

اختراق اندرويد على نفس الشبكة

من الممكن أيضًا أن يتم اختراق شبكة الواى فاى من خلال الهاتف الاندرويد.

ويمكن بالتأكيد إن يتم اختراق الاندرويد المتصل على نفس الشبكة.

ويوجد الكثير من التطبيقات التي تسهل عليك معرفة معلومات بسيطة عن هاتف الشخص المتصل على نفس الشبكة.

تسمى تلك التقنية بإسم “Man in the middle attack” حيث إن الهاكر يتمكن من اختراق شبكة الواي فاي.

والتجسس على كل ما يقوم به الشخص على جهاز الحاسوب والاطلاع على معلومات حساسة خطيرة.

كيفية اختراق الاندرويد عن طريق رابط ملغم؟

من الممكن أن يتم اختراق هاتفك المحمول وتصفح كل ملفاته من خلال الدخول على رابط ملغم فقط.

لكن لابد من توضيح أنه في الأساس يوجد طريقتين يمكن للهاكرز استخدام الروابط بها تجعلك تقع ضحية للاختراق.

الطريقة الأولى:

هو ان يتم انشاء صفحة مزورة لحساب الجيميل وارسالها اليك.

حيث إن تلك الصفحة تكون متطابقة مع الصفحة الحقيقية لتسجيل الدخول الى حسابك الجيميل.

من خلال تلك الطريقة قد يتمكن الهاكرز من ملايين الحسابات حول العالم بواسطة رابط بكل سهولة.

الطريقة الثانية:

- من خلال تلك الطريقة قد يتمكن الهاكر من استخدام الرابط الملغم من بين العديد من الوسائل الشهيرة.

- التي يتم استخدامها الهاكرز في سرقة الحسابات واختراق الاجهزة.

- كل ما يتطلبه الأمر هو انشاء سيرفر خبيث ورفعه على أحد المواقع والحصول على رابط التحميل المباشر.

- بعد أن تم الحصول على رابط مباشر كل ما يتبقى فعله هو أن يتم إرسال هذا الرابط الى الشخص المراد اختراق هاتفه.

- بعد أن يدخل الشخص على هذا الرابط سوف يتم تحميل برنامج على هاتف الشخص هذا البرنامج قادر على فتح كامرة الهاتف والاطلاع على كل ملفات الهاتف بكل سهولة.

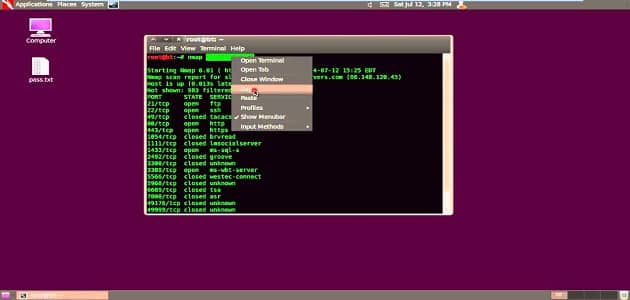

كيفية اختراق الموبايل بالباك تراك؟

من خلال هذا المقال سوف يتم التعرف على كيفية اختراق الموبايل بالباك تراك 5.

حيث إن تلك الطريقة من أكثر الطرق المتواجدة تقدم، وهي طريقة سهلة للغاية وخالية من أي تعقيد.

يتم اتباع الخطوات التالية:

- قم بتشغيل الـ Backtrack.

- يتم الدخول على

- هكذا يتم الدخول على Social.

- بعدها يتم النقر على Social Engineering Tools.

- هكذا يتم الضغط على Exploitation Tools.

- ويتم النقر على Backtrack، بعدها على set Applications.

- يتم الضغط على Engineering Toolkit.

- سوف يتم الانتقال إلى Social-Engineering Toolkit SET.

- لابد أن يتم تحديد الخيار الثاني Website Attack Vectors اي اكتب رقم 2.

- هكذا يتم ادخال رقم 3 لاختيار Credential Harvester Attack Method.

- في شاشة website attack vectors يتم كتابة رقم 2 لاختيار Site Cloner.

- في تلك الخطوة سوف يتم كتابة الموقع المراد تزويره أو استنساخه.

- بعد إن يتم كتابة الموقع يتم النقر على Enter.

شاهد ايضًا: كيفية الدخول للراوتر 192.168.1.1

هكذا في نهاية المقال نتمنى أن نكون أجبنا على جميع تساؤلاتكم، لا تنسوا إن تقوموا بمشاركة المقال، نرجو إن يكون المقال حاز إعجابكم.